Windows Defender blokuje instalację programu, który potrzebujesz?

Masz wysokie zużycie procesora przez Microsoft Defender Antivirus?

A może jesteś programistą i potrzebujesz dezaktywacji Windows Defender dla programistów?

Pokażę ci dokładnie jak całkowicie wyłączyć Windows Defender Windows 10 i Windows 11 – wszystkie sprawdzone metody w 2024 roku.

Dlaczego Windows Defender włącza się automatycznie?

Microsoft zaprojektował swój antywirus jak nieusuwalnego bodyguarda.

Defender włącza się sam po restarcie – to nie błąd, to funkcja.

System ma wbudowaną Tamper Protection, która chroni przed nieautoryzowanymi zmianami.

Frustrujące, gdy Windows Defender usuwa pliki automatycznie, prawda?

Szczególnie gdy pracujesz z narzędziami deweloperskimi lub grami.

Metoda 1: Wyłączenie Windows Defender przez Edytor Zasad Grupy

To najczystsza metoda dla Windows 10 Pro i Windows 11 Enterprise.

Krok po kroku – gpedit.msc wyłączenie Microsoft Defender Antivirus:

- Otwórz Edytor Lokalnych Zasad Grupy:

- Windows + R

- Wpisz „gpedit.msc”

- Potwierdź jako administrator

- Nawiguj do właściwej ścieżki:

- Konfiguracja komputera

- Szablony administracyjne

- Składniki systemu Windows

- Microsoft Defender Antivirus

- Znajdź i edytuj zasadę:

- Lokalizuj „Wyłącz Microsoft Defender Antivirus”

- Kliknij dwukrotnie

- Wybierz „Włączone” (tak, to nie pomyłka)

- Zastosuj i OK

- Wyłącz dodatkowe komponenty:

- Ochrona w czasie rzeczywistym → Wyłącz monitorowanie

- Ochrona w chmurze Windows Defender → Dezaktywacja

- Automatyczne przesyłanie próbek Defender → Wyłącz

Uwaga: Nie masz opcji gpedit w Windows 11 Home?

Spokojnie, mam rozwiązanie poniżej.

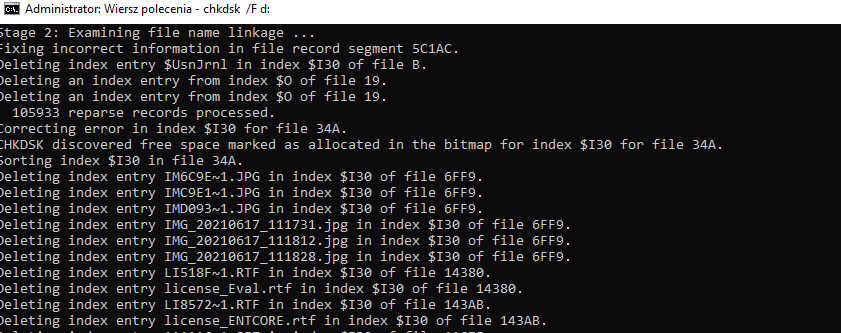

Metoda 2: Wyłączenie Windows Defender przez Rejestr Systemowy

DisableAntiSpyware klucz rejestru Windows Defender to twoja tajna broń.

Działa na KAŻDEJ wersji Windows, także na Windows 11 Home wyłączenie Defendera bez gpedit.

Regedit DisableAntiSpyware Windows 11 – instrukcja:

- Wyłącz najpierw Tamper Protection:

- Zabezpieczenia Windows

- Ochrona przed wirusami i zagrożeniami

- Zarządzaj ustawieniami

- Tamper Protection jak wyłączyć → Przełącz na „Wyłączone”

- Otwórz Edytor Rejestru:

Windows + R → regedit → Enter - Przejdź do klucza:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender - Utwórz wartość DWORD:

- Prawy klik → Nowy → Wartość DWORD (32-bit)

- Nazwij: DisableAntiSpyware

- Ustaw wartość: 1

- Dodaj klucz dla Real Time Protection:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection- Utwórz DWORD: DisableRealtimeMonitoring

- Wartość: 1

- Zrestartuj system

Pro tip: Zrób backup rejestru przed zmianami (Plik → Eksportuj).

Metoda 3: Defender Control Program do Wyłączania Windows Defender

Sordum Defender Control pobierz po polsku – to najłatwiejsza metoda. [LINK] (hasło „defender”) [WWW]

Defender Control v2.1 polska instrukcja:

- Pobierz Defender Control z oficjalnej strony Sordum

- Uruchom jako administrator

- Kliknij „Disable Windows Defender”

- Gotowe!

Program automatycznie:

- Modyfikuje rejestr

- Wyłącza usługi

- Blokuje Defender Scheduled Scan

- Dezaktywuje kontrolowany dostęp do folderów

Chcesz przywrócić? Kliknij „Enable Windows Defender”.

Metoda 4: Command Prompt Polecenie Wyłączenia Windows Defender

Dla miłośników terminala – wyłącz Windows Defender cmd administrator.

Polecenia PowerShell (uruchom jako admin):

powershell

# Wyłącz Real-Time Protection

Set-MpPreference -DisableRealtimeMonitoring $true

# Wyłącz ochronę w chmurze

Set-MpPreference -DisableCloudProtection $true

# Wyłącz automatyczne próbki

Set-MpPreference -SubmitSamplesConsent 2

# Wyłącz wszystkie skanowania

Set-MpPreference -DisableScheduledScanning $trueUwaga: Te polecenia działają tymczasowo.

Windows przywróci ustawienia po restarcie, chyba że zablokujesz przez rejestr.

Metoda 5: Autoruns Windows Wyłączenie Microsoft Defender

Autoruns od Microsoftu to potężne narzędzie dla zaawansowanych.

Jak użyć:

- Pobierz Autoruns z Microsoft Sysinternals

- Uruchom jako administrator

- Zakładka „Services”

- Odznacz:

- WinDefend

- WdNisSvc

- WdFilter

- Zakładka „Scheduled Tasks”

- Wyłącz wszystkie zadania Windows Defender

To metoda dla tych, którzy chcą całkowitej kontroli.

Jak tymczasowo wyłączyć ochronę w czasie rzeczywistym Windows11?

Czasem potrzebujesz tylko wyłączenie skanowania w tle Windows Defender na chwilę.

Szybka metoda:

- Windows + I → Prywatność i zabezpieczenia

- Zabezpieczenia Windows

- Ochrona przed wirusami

- Zarządzaj ustawieniami

- Przełącz „Ochrona w czasie rzeczywistym”

Defender wyłączy się na 15 minut lub do restartu.

Idealne gdy Windows Defender blokuje instalację programu jak wyłączyć tymczasowo.

Wyłączenie Windows Defender dla Specyficznych Przypadków

Dezaktywacja Defendera dla Gier Komputerowych Wydajność

Gracze znają problem – Windows Defender wysokie zużycie procesora wyłączenie to must-have.

Rozwiązanie:

- Dodaj folder z grami do wykluczeń

- Wyłącz skanowanie w tle podczas grania

- Użyj Game Mode w Windows 11

Defender Dev Drive Protection Programowanie Wyłączenie

Programiści potrzebują wolności.

Co zrobić:

- Dodaj foldery projektów do wykluczeń

- Wyłącz kontrolowany dostęp do folderów wyłączenie osobno

- Skonfiguruj Dev Drive w Windows 11

Windows Defender dla Firm jak Trwale Dezaktywować

Używasz rozwiązań enterprise?

Opcje:

- Group Policy dla całej domeny

- SCCM/Intune polityki

- Skrypty PowerShell z Task Scheduler

Instalacja Alternatywnego Antywirusa

Który program antywirusowy zamiast Windows Defender?

Norton Antivirus Instalacja Wyłączenie Defendera

Norton automatycznie dezaktywuje Defender.

Nie musisz nic robić – konflikt Windows Defender z innym antywirusem rozwiązanie następuje automatycznie.

Kaspersky Konflikt z Windows Defender Rozwiązanie

Kaspersky sam wyłącza Defender podczas instalacji.

Jeśli Defender nadal działa mimo wyłączenia co robić:

- Odinstaluj Kaspersky

- Wyłącz Defender metodą z rejestru

- Zainstaluj Kaspersky ponownie

Czy Warto Wyłączyć Windows Defender dla Avast?

Avast to dobra darmowa alternatywa.

Windows Defender vs Bitdefender który wyłączyć?

Bitdefender wygrywa w testach, ale Defender wystarcza większości.

McAfee Wymaga Wyłączenia Windows Defender Instrukcja

McAfee czasem ma problem z automatycznym wyłączeniem.

Użyj metody z rejestru przed instalacją.

Rozwiązywanie Problemów

Defender Włącza się Sam po Restarcie Naprawienie

Ile czasu Defender pozostaje wyłączony Windows 11?

Domyślnie – 15 minut lub do restartu.

Trwałe rozwiązanie:

- Sprawdź czy Tamper Protection jest wyłączona

- Zweryfikuj klucze rejestru

- Wyłącz Windows Update tymczasowo

- Użyj Defender Control dla pewności

Co Zrobić Gdy Defender Blokuje Bezpieczny Program?

Zamiast wyłączać całkowicie:

- Dodaj wykluczenie:

- Zabezpieczenia Windows

- Wykluczenia

- Dodaj folder/plik/proces

- Wyłącz tylko dla konkretnego folderu

- Tymczasowo wyłącz Real-Time Protection

Wyłączenie Zapory Windows Defender i Ochrony Sieci

Czasem musisz wyłączyć też firewall.

Instrukcja:

- Panel Sterowania → System i zabezpieczenia

- Zapora Windows Defender

- Włącz/wyłącz Zaporę

- Wyłącz dla sieci prywatnej i publicznej

Uwaga: To osobna funkcja od antywirusa!

Przywrócenie Windows Defender po Wyłączeniu Instrukcja

Zmieniłeś zdanie?

Jak przywrócić:

- Metoda rejestru: Zmień DisableAntiSpyware na 0

- Metoda GPO: Ustaw na „Nie skonfigurowano”

- Defender Control: Kliknij „Enable”

- Odinstaluj alternatywny antywirus

System automatycznie reaktywuje wszystkie komponenty.

Wersje Systemowe – Specyficzne Metody

Windows 10 22H2 Najnowsza Metoda Wyłączenia Defendera

W najnowszej wersji Microsoft utrudnił proces.

Musisz:

- Najpierw wyłączyć Tamper Protection

- Użyć metody rejestru

- Zablokować aktualizacje zabezpieczeń

Windows Server 2022 Dezaktywacja Microsoft Defender

Na serwerze używaj:

powershell

Uninstall-WindowsFeature -Name Windows-DefenderTo permanentne rozwiązanie dla środowisk serwerowych.

Wyłączenie Powiadomień Windows Defender Centrum Akcji

Męczą cię czerwone alerty?

Wyłącz powiadomienia:

- Ustawienia → System → Powiadomienia

- Wyłącz „Zabezpieczenia i konserwacja”

- Alternatywnie: Edytor zasad grupy

- User Configuration → Administrative Templates

- Start Menu and Taskbar

- „Remove Security and Maintenance icon”

FAQ – Najczęściej Zadawane Pytania

Dlaczego Windows Defender włącza się automatycznie?

To zabezpieczenie Microsoftu przed malware.

System sprawdza co kilka minut czy masz aktywną ochronę.

Czy bezpiecznie wyłączyć Windows Defender opinie?

Bez alternatywy – nie.

Z innym antywirusem – tak.

Ryzyka związane z wyłączeniem Windows Defender:

- Brak ochrony przed ransomware

- Podatność na trojany

- Brak skanowania maili i pobrań

Kiedy warto wyłączyć Microsoft Defender Antivirus?

- Instalujesz specjalistyczne oprogramowanie

- Pracujesz z narzędziami pentestingowymi

- Masz lepszy antywirus

- Testujesz własne aplikacje

Gdzie znajdują się ustawienia Tamper Protection?

Zabezpieczenia Windows → Ochrona przed wirusami → Zarządzaj ustawieniami → Na samym dole

Wyłączyć Windows Defender bez uprawnień administratora?

Nie da się.

Potrzebujesz praw admina do wszystkich metod.

Alternatywne zabezpieczenia po wyłączeniu Defendera?

Darmowe:

- Avast Free

- AVG Free

- Avira Free

Płatne:

- Bitdefender Total Security

- Norton 360

- ESET Internet Security

Podsumowanie

Microsoft Defender Antivirus jak wyłączyć 2024 – masz teraz kompletną wiedzę.

Najłatwiej użyć Defender Control – jedno kliknięcie i po sprawie.

Dla Windows Pro polecam edytor zasad grupy.

Dla Home – modyfikacja rejestru.

Pamiętaj o bezpieczeństwie – zawsze miej jakąś ochronę.

Jak trwale wyłączyć Windows Defender Windows 11 2024 nie jest już dla ciebie tajemnicą.

Windows Defender FAQ

Otwórz Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Zarządzaj ustawieniami → przewiń do sekcji Wykluczenia → kliknij Dodaj lub usuń wykluczenia → Dodaj wykluczenie. Możesz wykluczyć konkretny plik, cały folder, typ pliku (np. .exe, .zip) lub proces. Wykluczenie obejmuje cały folder łącznie z podfolderami. Pamiętaj, że wykluczony element nie będzie skanowany, więc upewnij się, że pochodzi z zaufanego źródła. Wykluczenia są szczególnie przydatne dla środowisk deweloperskich, maszyn wirtualnych i narzędzi, które Defender może fałszywie rozpoznawać jako zagrożenie. Lista wykluczeń jest przechowywana w rejestrze systemowym i można nią zarządzać również przez PowerShell za pomocą polecenia Add-MpPreference -ExclusionPath.

Windows Defender nie ma opcji planowania skanów bezpośrednio w interfejsie. Musisz użyć Harmonogramu zadań: Windows + R → taskschd.msc → Biblioteka Harmonogramu zadań → Microsoft → Windows → Windows Defender → kliknij dwukrotnie Skanowanie zaplanowane w programie Windows Defender → zakładka Wyzwalacze → Nowy. Ustaw częstotliwość (codziennie, co tydzień, co miesiąc) i godzinę startu. Defender automatycznie sprawdzi aktualizacje 15 minut przed zaplanowanym skanem. Zalecane jest planowanie pełnego skanowania raz w tygodniu w godzinach mniejszego obciążenia komputera, np. w nocy lub w porze lunchu. Możesz również skonfigurować warunki uruchomienia – np. skanowanie tylko gdy komputer jest podłączony do zasilania i jest bezczynny.

Skanowanie offline wykrywa rootkity i zagrożenia ukryte w systemie. Uruchom je przez: Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Opcje skanowania → zaznacz Skanowanie w trybie offline programu Microsoft Defender → Skanuj teraz. Komputer uruchomi się ponownie i przeskanuje system poza środowiskiem Windows. Wymagane: uprawnienia administratora, włączone WinRE (sprawdź komendą reagentc /info) oraz wstrzymanie BitLockera jeśli jest aktywny. Skanowanie offline trwa zwykle od 15 do 30 minut i jest szczególnie skuteczne przeciwko zagrożeniom, które modyfikują sektor rozruchowy lub ukrywają się w procesach systemowych. Po zakończeniu skanowania komputer automatycznie uruchomi się ponownie, a wyniki będą dostępne w Historii ochrony w Zabezpieczeniach Windows.

Tamper Protection (Ochrona przed naruszeniami) blokuje automatyczne zmiany ustawień Defendera. Aby ją wyłączyć: Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Zarządzaj ustawieniami → przewiń na sam dół → przełącz Ochrona przed naruszeniami na Wyłączone. To konieczny krok PRZED modyfikacją rejestru czy zasad grupy – bez tego zmiany nie zadziałają. Tamper Protection została wprowadzona, aby zapobiegać sytuacjom, w których złośliwe oprogramowanie wyłącza ochronę antywirusową bez wiedzy użytkownika. W środowiskach firmowych zarządzanych przez Microsoft Intune lub Microsoft Endpoint Manager Tamper Protection można kontrolować centralnie za pomocą zasad konfiguracji. Po wyłączeniu wykonaj planowane zmiany i niezwłocznie włącz ochronę ponownie.

Defender Control to darmowe narzędzie od Sordum (sordum.org) umożliwiające wyłączenie lub włączenie Windows Defendera jednym kliknięciem. Pobierz program → uruchom jako administrator → kliknij Disable Windows Defender. Program automatycznie modyfikuje rejestr, wyłącza usługi i blokuje zaplanowane skanowania. Aby przywrócić ochronę, kliknij Enable Windows Defender. Narzędzie jest przenośne (portable) i nie wymaga instalacji. Defender Control sygnalizuje stan ochrony kolorami: zielony oznacza aktywną ochronę, czerwony – wyłączoną, a pomarańczowy – częściowo wyłączoną. Program jest szczególnie przydatny dla administratorów, którzy muszą szybko przełączać stan Defendera podczas testowania oprogramowania lub konfiguracji systemów. Pamiętaj, aby pobierać go wyłącznie z oficjalnej strony Sordum, ponieważ kopie z nieznanych źródeł mogą zawierać złośliwe oprogramowanie.

Proces MsMpEng.exe (Antimalware Service Executable) może zużywać dużo CPU podczas skanowania w tle, aktualizacji definicji lub analizy dużych plików. Rozwiązania: 1) Dodaj często używane foldery do wykluczeń, 2) Ogranicz użycie CPU w PowerShell: Set-MpPreference -ScanAvgCPULoadFactor 30 (limit na 30%), 3) Zaplanuj skanowania na godziny bezczynności, 4) Wyłącz skanowanie archiwów: Set-MpPreference -DisableArchiveScanning $true. Wysokie zużycie CPU może być również spowodowane konfliktem z innym oprogramowaniem zabezpieczającym lub uszkodzonymi definicjami wirusów. W takim przypadku spróbuj wymusić aktualizację definicji poleceniem Update-MpSignature lub zresetuj komponent ochrony. Monitoruj zużycie zasobów w Menedżerze zadań, aby zidentyfikować momenty największego obciążenia.

Zamiast wyłączać całego Defendera, dodaj konkretny program do wykluczeń: Zabezpieczenia Windows → Zarządzaj ustawieniami → Wykluczenia → Dodaj wykluczenie → Proces → wpisz nazwę pliku .exe. Możesz też przywrócić zablokowany plik z kwarantanny: Historia ochrony → znajdź element → Przywróć. Alternatywnie wyłącz ochronę w czasie rzeczywistym tymczasowo na 15 minut, zainstaluj program, a potem dodaj go do wykluczeń. Tego typu fałszywe alarmy (false positives) zdarzają się często przy mniej popularnych programach, narzędziach deweloperskich, skryptach PowerShell i plikach pobranych z repozytoriów open source. Jeśli jesteś pewien, że plik jest bezpieczny, możesz również zgłosić fałszywe wykrycie do Microsoft przez portal Security Intelligence (microsoft.com/wdsi), co pomoże poprawić skuteczność wykrywania w przyszłości.

Najpierw wyłącz Tamper Protection. Otwórz regedit i przejdź do: HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender. Utwórz wartość DWORD (32-bit) o nazwie DisableAntiSpyware i ustaw wartość na 1. Dodatkowo utwórz podklucz Real-Time Protection z DWORD DisableRealtimeMonitoring = 1. Zrestartuj komputer. Aby przywrócić Defendera, zmień wartości na 0 lub usuń klucze. Zrób backup rejestru przed zmianami (Plik → Eksportuj). Ta metoda jest trwała i przetrwa restarty systemu, jednak Microsoft w nowszych aktualizacjach Windows 10 i 11 może ignorować klucz DisableAntiSpyware, jeśli Tamper Protection jest aktywna. Modyfikacja rejestru wymaga konta z uprawnieniami administratora. Zawsze dokumentuj zmiany w rejestrze na wypadek konieczności ich cofnięcia.

Windows + R → gpedit.msc → Konfiguracja komputera → Szablony administracyjne → Składniki systemu Windows → Microsoft Defender Antivirus → kliknij dwukrotnie Wyłącz Microsoft Defender Antivirus → ustaw na Włączone → Zastosuj → OK. Dodatkowo wyłącz: Ochrona w czasie rzeczywistym → Wyłącz monitorowanie, Ochrona w chmurze → Dezaktywacja. Ta metoda działa tylko w wersjach Pro, Enterprise i Education – nie w Windows Home. Edytor zasad grupy (gpedit.msc) to profesjonalne narzędzie administracyjne pozwalające na centralne zarządzanie konfiguracją systemu. Pamiętaj, że przed modyfikacją zasad grupy należy wyłączyć Tamper Protection. Zmiany w zasadach grupy mają wyższy priorytet niż ustawienia lokalne i są zalecane w środowiskach firmowych, gdzie administratorzy potrzebują spójnej konfiguracji na wielu komputerach.

Kontrolowany dostęp do folderów to ochrona przed ransomware blokująca nieautoryzowane programy. Wyłącz go: Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Zarządzaj ochroną przed oprogramowaniem wymuszającym okup → przełącz Kontrolowany dostęp do folderów na Wyłączony. Lepsze rozwiązanie to dodanie zaufanych aplikacji: kliknij Zezwalaj aplikacji na kontrolowany dostęp do folderów → Dodaj dozwoloną aplikację. Przez PowerShell: Set-MpPreference -EnableControlledFolderAccess Disabled. Kontrolowany dostęp do folderów może powodować problemy z programami, które zapisują dane w chronionych lokalizacjach – np. środowiska IDE, narzędzia do edycji grafiki czy gry. Zamiast całkowicie wyłączać tę funkcję, zaleca się dodawanie konkretnych aplikacji do listy dozwolonych, co zachowuje ochronę przed ransomware dla pozostałych programów.

Historia ochrony: Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Historia ochrony. Aby wyczyścić pliki z kwarantanny ręcznie, usuń zawartość folderu: C:\ProgramData\Microsoft\Windows Defender\Scans\History\Service\DetectionHistory. Przez PowerShell: Remove-MpThreat (usuwa aktywne zagrożenia). Usuwanie plików z powyższej ścieżki wymaga uprawnień administratora i uruchomienia CMD jako admin. Historia zagrożeń jest przechowywana domyślnie przez 30 dni – możesz zmienić ten okres poleceniem Set-MpPreference -ScanPurgeItemsAfterDelay 7 (7 dni). Regularne czyszczenie kwarantanny jest zalecane, jeśli Defender wielokrotnie wykrywa te same fałszywe alarmy, ponieważ zapełniona kwarantanna może wpływać na wydajność skanowania.

Kluczowe komendy (uruchom PowerShell jako administrator): Get-MpPreference – wyświetla bieżącą konfigurację; Set-MpPreference -DisableRealtimeMonitoring $true – wyłącza ochronę w czasie rzeczywistym; Start-MpScan -ScanType QuickScan – szybkie skanowanie; Start-MpScan -ScanType FullScan – pełne skanowanie; Update-MpSignature – aktualizuje definicje wirusów; Get-MpThreatDetection – wyświetla wykryte zagrożenia; Add-MpPreference -ExclusionPath 'C:\MójFolder' – dodaje wykluczenie folderu. Dodatkowe przydatne polecenia to: Get-MpComputerStatus (pełny status ochrony), Remove-MpPreference -ExclusionPath (usuwanie wykluczeń), Set-MpPreference -ScanScheduleQuickScanTime (ustawienie czasu szybkiego skanowania) oraz Get-MpThreat (lista aktywnych zagrożeń). PowerShell umożliwia również automatyzację zarządzania Defenderem przez skrypty, co jest niezwykle przydatne dla administratorów zarządzających wieloma komputerami.

Metoda 1: Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Aktualizacje ochrony → Sprawdź aktualizacje. Metoda 2: PowerShell jako admin → Update-MpSignature. Metoda 3: Pobierz definicje offline ze strony Microsoft (Security Intelligence) jako plik .exe i uruchom na komputerze bez internetu. Defender domyślnie sprawdza aktualizacje co 2 godziny. Możesz zmienić interwał: Set-MpPreference -SignatureUpdateInterval 4 (co 4 godziny). Aktualne definicje wirusów są kluczowe dla skutecznej ochrony – Microsoft publikuje kilka aktualizacji dziennie. Jeśli aktualizacja automatyczna nie działa, sprawdź usługę Windows Update oraz połączenie internetowe. W sieciach firmowych definicje mogą być dystrybuowane przez WSUS (Windows Server Update Services) lub Microsoft Endpoint Configuration Manager, co zmniejsza obciążenie łączy internetowych.

Panel Sterowania → System i zabezpieczenia → Zapora Windows Defender → Ustawienia zaawansowane → Reguły ruchu przychodzącego (lub wychodzącego) → Nowa reguła. Wybierz typ: Program (zezwól konkretnemu .exe), Port (otwórz port TCP/UDP), Wstępnie zdefiniowana lub Niestandardowa. Wskaż program lub port → Zezwalaj na połączenie → wybierz profil sieci (Domena, Prywatna, Publiczna) → nadaj nazwę i zapisz. Zapora i antywirus to dwa osobne komponenty Windows Defender. Reguły zapory można również tworzyć i zarządzać nimi za pomocą PowerShell – np. New-NetFirewallRule -DisplayName 'Moja reguła' -Direction Inbound -Program 'C:\app.exe' -Action Allow. W środowiskach firmowych reguły zapory mogą być centralnie zarządzane przez zasady grupy (GPO), co pozwala na jednolitą konfigurację bezpieczeństwa sieciowego na wszystkich stacjach roboczych w domenie.

Nie – po zainstalowaniu kompatybilnego antywirusa (np. Norton, Kaspersky, ESET, Bitdefender) Windows Defender automatycznie przełącza się w tryb pasywny. Oznacza to, że nie skanuje w czasie rzeczywistym, ale nadal może przeprowadzać okresowe skanowania jako druga warstwa ochrony. Jeśli odinstalujesz zewnętrzny antywirus, Defender automatycznie się reaktywuje. Problemy mogą wystąpić tylko z antywirusami, które nie rejestrują się poprawnie w Centrum Zabezpieczeń Windows. W rzadkich przypadkach dwa aktywne programy antywirusowe mogą powodować konflikty – spowolnienie systemu, fałszywe alarmy lub blokowanie plików przez oba programy jednocześnie. Dlatego Microsoft zaprojektował mechanizm automatycznego przełączania, który zapewnia bezproblemową współpracę Defendera z oprogramowaniem innych producentów.

Tryb pasywny oznacza, że Defender działa w tle bez ochrony w czasie rzeczywistym – nie skanuje plików na bieżąco ani nie blokuje zagrożeń. Włącza się automatycznie po instalacji innego antywirusa. W trybie pasywnym Defender nadal: aktualizuje definicje wirusów, umożliwia ręczne skanowania i może być używany do okresowego skanowania (Ograniczone skanowanie okresowe). Aby włączyć skanowanie okresowe: Zabezpieczenia Windows → Ochrona przed wirusami → Opcje programu antywirusowego Microsoft Defender → włącz Skanowanie okresowe. Tryb pasywny to inteligentne rozwiązanie zapewniające dodatkową warstwę bezpieczeństwa bez konfliktów z głównym programem antywirusowym. Jest szczególnie przydatny w środowiskach firmowych korzystających z rozwiązań Microsoft Defender for Endpoint, gdzie tryb pasywny umożliwia zbieranie danych telemetrycznych i wykrywanie zagrożeń przez chmurowe mechanizmy analizy.

Dev Drive to specjalna partycja w Windows 11 zoptymalizowana pod środowiska deweloperskie. Defender obsługuje Dev Drive w trybie wydajności (Performance Mode), gdzie skanowanie odbywa się asynchronicznie – po zakończeniu operacji na pliku, a nie w trakcie. Aby skonfigurować: Ustawienia → System → Przechowywanie → Dyski i woluminy → Utwórz Dev Drive. Defender automatycznie wykrywa Dev Drive i stosuje tryb wydajności. Alternatywnie dodaj foldery projektów do wykluczeń Defendera, co przyspiesza kompilację kodu. Dev Drive wykorzystuje system plików ReFS zoptymalizowany pod operacje Git, kompilację i zarządzanie pakietami. Programiści mogą zaobserwować nawet 30% przyspieszenie operacji na plikach w porównaniu ze standardowym dyskiem NTFS. Dev Drive wymaga minimum 50 GB wolnego miejsca i jest dostępny w Windows 11 w wersji 23H2 lub nowszej.

Microsoft Safety Scanner (MSERT) to darmowe, przenośne narzędzie do jednorazowego skanowania – nie zastępuje antywirusa. Pobierz ze strony Microsoft (microsoft.com/security/scanner) → uruchom jako administrator → zaakceptuj licencję → wybierz typ skanowania (Szybkie, Pełne, Niestandardowe). MSERT działa przez 10 dni od pobrania, potem wymaga pobrania nowej wersji z aktualnymi definicjami. Idealne do sprawdzenia podejrzanego komputera lub jako drugie zdanie obok zainstalowanego antywirusa. MSERT skanuje i usuwa złośliwe oprogramowanie, w tym wirusy, oprogramowanie szpiegujące i inne potencjalnie niechciane programy. Narzędzie nie instaluje się w systemie i nie wpływa na działanie zainstalowanego antywirusa. Po zakończeniu skanowania raport jest zapisywany w pliku C:\Windows\Debug\msert.log, który zawiera szczegóły wykrytych zagrożeń i podjętych działań.

Metoda 1 (najszybsza): Kliknij prawym przyciskiem myszy na dysk USB w Eksploratorze plików → Skanuj za pomocą programu Microsoft Defender. Metoda 2 (PowerShell): Start-MpScan -ScanType CustomScan -ScanPath 'E:\' (zamień E: na literę dysku USB). Metoda 3: Zabezpieczenia Windows → Ochrona przed wirusami → Opcje skanowania → Skanowanie niestandardowe → wybierz dysk USB. Domyślnie Defender skanuje nośniki wymienne przy podłączeniu, jeśli włączona jest ochrona w czasie rzeczywistym. Aby wymusić automatyczne skanowanie każdego podłączonego nośnika USB, użyj polecenia PowerShell: Set-MpPreference -DisableRemovableDriveScanning $false. Skanowanie nośników USB jest szczególnie ważne w środowiskach firmowych, gdzie pendrive'y mogą przenosić złośliwe oprogramowanie między komputerami. Zaleca się również włączenie opcji skanowania plików sieciowych za pomocą Set-MpPreference -DisableScanningNetworkFiles $false.

Windows Defender ma wbudowaną ochronę przed ransomware – Kontrolowany dostęp do folderów. Włącz go: Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Zarządzaj ochroną przed oprogramowaniem wymuszającym okup → włącz Kontrolowany dostęp do folderów. Domyślnie chroni foldery: Dokumenty, Pulpit, Obrazy, Muzyka, Wideo, Ulubione. Dodaj własne foldery przez Chronione foldery → Dodaj chroniony folder. Zaufane aplikacje dodaj przez Zezwalaj aplikacji na kontrolowany dostęp do folderów. Dodatkowo skonfiguruj kopię zapasową OneDrive. Ochrona przed ransomware w Windows Defender jest wielowarstwowa – oprócz kontrolowanego dostępu do folderów obejmuje również ochronę w czasie rzeczywistym, która wykrywa znane warianty ransomware, oraz ochronę chmurową, która analizuje podejrzane zachowania programów. Regularne tworzenie kopii zapasowych na zewnętrznym dysku lub w chmurze pozostaje najskuteczniejszą metodą ochrony przed utratą danych w przypadku ataku ransomware.

Tak – Windows 11 Home nie ma Edytora Zasad Grupy, ale możesz użyć: 1) Rejestru systemowego – wyłącz Tamper Protection, otwórz regedit → HKLM\SOFTWARE\Policies\Microsoft\Windows Defender → DWORD DisableAntiSpyware = 1, 2) Defender Control od Sordum – jedno kliknięcie bez modyfikacji rejestru, 3) Instalacji alternatywnego antywirusa (Norton, Kaspersky, ESET) – Defender wyłączy się automatycznie. Metoda rejestru wymaga wyłączenia Tamper Protection jako pierwszego kroku. Warto wiedzieć, że w Windows 11 Home istnieje również możliwość zainstalowania Edytora Zasad Grupy ręcznie za pomocą skryptu DISM, ale nie jest to oficjalnie wspierane przez Microsoft. Niezależnie od wybranej metody, pamiętaj o zapewnieniu alternatywnej ochrony antywirusowej – komputer bez żadnego programu zabezpieczającego jest narażony na zagrożenia z internetu, poczty e-mail i nośników wymiennych.

Tymczasowe wyłączenie ochrony w czasie rzeczywistym przez Zabezpieczenia Windows trwa maksymalnie 15 minut lub do restartu komputera – co nastąpi pierwsze. System automatycznie reaktywuje ochronę. Aby przedłużyć wyłączenie, musisz użyć metod trwałych: rejestr (DisableAntiSpyware), zasady grupy (gpedit.msc) lub Defender Control. Tymczasowe wyłączenie przez PowerShell (Set-MpPreference -DisableRealtimeMonitoring $true) również przywraca się po restarcie. Ten mechanizm automatycznego włączania jest elementem zabezpieczeń Windows, który zapobiega sytuacjom, w których użytkownik zapomina ponownie aktywować ochronę. W środowiskach firmowych administratorzy mogą kontrolować możliwość tymczasowego wyłączania Defendera przez użytkowników za pomocą zasad grupy, co zwiększa bezpieczeństwo organizacji.

Metoda 1: Ustawienia → System → Powiadomienia → przewiń do Zabezpieczenia Windows → wyłącz przełącznik. Metoda 2: Zabezpieczenia Windows → Ustawienia (ikona koła zębatego) → Zarządzaj powiadomieniami → wyłącz konkretne typy alertów (ochrona przed wirusami, zapora, itp.). Metoda 3 (GPO): Edytor zasad grupy → Konfiguracja użytkownika → Szablony administracyjne → Menu Start i pasek zadań → Usuń ikonę Zabezpieczenia i konserwacja. Wyłączenie powiadomień nie wyłącza samej ochrony. Powiadomienia Defendera mogą być uciążliwe, szczególnie na komputerach, gdzie często instalowane jest nowe oprogramowanie lub uruchamiane są narzędzia deweloperskie. Możesz wybrać selektywnie, które powiadomienia chcesz otrzymywać – np. zachować alerty o wykrytych zagrożeniach, ale wyłączyć informacje o zakończonych skanowaniach. W systemie Windows 11 ustawienia powiadomień są dostępne również przez aplikację Ustawienia w sekcji System → Powiadomienia → Dodatkowe ustawienia.

Zależy od użytej metody wyłączenia: 1) Rejestr – zmień DisableAntiSpyware na 0 lub usuń klucz, 2) Zasady grupy – ustaw Wyłącz Microsoft Defender Antivirus na Nie skonfigurowano, 3) Defender Control – kliknij Enable Windows Defender, 4) Inny antywirus – odinstaluj go. Po zmianach uruchom ponownie komputer. Włącz z powrotem Tamper Protection w Zabezpieczeniach Windows. System automatycznie reaktywuje wszystkie komponenty: ochronę w czasie rzeczywistym, chmurową i firewall. Jeśli po wykonaniu powyższych kroków Defender nadal nie uruchamia się, sprawdź usługę Windows Defender Antivirus Service w konsoli services.msc – powinna być ustawiona na automatyczny start. W skrajnych przypadkach może być konieczne uruchomienie polecenia sfc /scannow w celu naprawy plików systemowych lub użycie narzędzia DISM do przywrócenia komponentów Windows.

Otwórz Zabezpieczenia Windows → Dashboard pokaże status wszystkich komponentów (zielona ikona = OK, żółta = uwaga, czerwona = problem). Sprawdź wersję definicji: Ochrona przed wirusami → Aktualizacje ochrony → zobaczysz datę ostatniej aktualizacji. Przez PowerShell: Get-MpComputerStatus wyświetli szczegóły: wersję silnika (AMEngineVersion), wersję definicji (AntivirusSignatureVersion), datę ostatniego skanowania i stan ochrony w czasie rzeczywistym. Dodatkowo polecenie Get-MpComputerStatus zwraca pola RealTimeProtectionEnabled, BehaviorMonitorEnabled i IoavProtectionEnabled, które powinny mieć wartość True. Jeśli definicje wirusów mają więcej niż 7 dni, Defender wyświetli ostrzeżenie na dashboardzie. W takim przypadku wymuś aktualizację poleceniem Update-MpSignature lub sprawdź, czy usługa Windows Update działa prawidłowo.

Szybkie skanowanie sprawdza najczęściej infekowane lokalizacje: procesy w pamięci, folder Windows, folder użytkownika, rejestr – trwa kilka minut. Pełne skanowanie analizuje WSZYSTKIE pliki na wszystkich dyskach – może trwać od kilkudziesięciu minut do kilku godzin w zależności od ilości danych. Istnieje też skanowanie niestandardowe (wybierasz konkretny folder/dysk) i skanowanie offline (uruchamia się poza Windowsem, wykrywa rootkity). Do codziennego użytku wystarczy szybkie skanowanie – pełne zalecane raz w tygodniu. Szybkie skanowanie weryfikuje również autostart, usługi systemowe i lokalizacje typowe dla złośliwego oprogramowania. Defender przeprowadza szybkie skanowanie automatycznie podczas zaplanowanej konserwacji systemu. Pełne skanowanie jest zalecane po usunięciu wykrytego zagrożenia, odzyskaniu systemu z kopii zapasowej lub podejrzeniu infekcji, która mogła nie zostać wykryta przez szybkie skanowanie.

Zabezpieczenia Windows → Ochrona przed wirusami i zagrożeniami → Zarządzaj ustawieniami → przełącz Automatyczne przesyłanie próbek na Wyłączone. Przez PowerShell: Set-MpPreference -SubmitSamplesConsent 2 (wartość 2 = nigdy nie wysyłaj). Inne opcje: 0 = zawsze pytaj, 1 = wysyłaj bezpieczne próbki, 3 = wysyłaj wszystko. Wyłączenie przesyłania próbek zmniejsza skuteczność ochrony chmurowej, ale poprawia prywatność. Defender nadal będzie chronić na podstawie lokalnych definicji. Automatyczne przesyłanie próbek jest częścią systemu Microsoft Active Protection Service (MAPS), który wykorzystuje dane od milionów użytkowników do szybszego identyfikowania nowych zagrożeń. Jeśli zależy Ci na prywatności, ale chcesz zachować pewien poziom ochrony chmurowej, wybierz opcję 1 (wysyłaj tylko bezpieczne próbki), która przesyła jedynie metadane o plikach bez ich pełnej zawartości.

Na Windows Server Defender można całkowicie usunąć jako funkcję systemu. W PowerShell jako administrator uruchom: Uninstall-WindowsFeature -Name Windows-Defender. To trwale usunie antywirus z serwera. Aby zainstalować ponownie: Install-WindowsFeature -Name Windows-Defender. Na stacjach roboczych (Windows 10/11) nie można odinstalować Defendera – jedynie wyłączyć. Usunięcie Defendera z Windows Server jest typowe w środowiskach, gdzie serwery są chronione przez dedykowane rozwiązania antywirusowe klasy enterprise, takie jak Microsoft Defender for Endpoint, CrowdStrike Falcon lub Symantec Endpoint Protection. Przed usunięciem upewnij się, że serwer jest chroniony przez alternatywne oprogramowanie zabezpieczające. Po deinstalacji sprawdź, czy usunięcie zostało zakończone pomyślnie poleceniem Get-WindowsFeature -Name Windows-Defender – pole Install State powinno wskazywać Available.

Ochrona w chmurze wysyła podejrzane pliki do serwerów Microsoft w celu analizy. Wyłącz przez: Zabezpieczenia Windows → Ochrona przed wirusami → Zarządzaj ustawieniami → wyłącz Ochrona dostarczana z chmury. Przez PowerShell: Set-MpPreference -MAPSReporting 0. Przez GPO: Konfiguracja komputera → Szablony administracyjne → Składniki Windows → Microsoft Defender Antivirus → MAPS → Dołącz do programu Microsoft MAPS → Wyłączone. Uwaga: wyłączenie ochrony chmurowej obniża skuteczność wykrywania nowych zagrożeń typu zero-day. Ochrona chmurowa wykorzystuje sztuczną inteligencję i uczenie maszynowe do analizy podejrzanych plików w czasie rzeczywistym – dzięki niej Defender potrafi wykrywać zagrożenia, które nie zostały jeszcze dodane do lokalnych definicji wirusów. W środowiskach o podwyższonych wymaganiach dotyczących prywatności można rozważyć pozostawienie ochrony chmurowej włączonej przy jednoczesnym wyłączeniu automatycznego przesyłania próbek.

Wyłączenie Defendera BEZ alternatywnego antywirusa jest ryzykowne: brak ochrony przed ransomware, trojanami, phishingiem i exploitami. System nie skanuje pobieranych plików, załączników e-mail ani nośników USB. Wyłączenie jest bezpieczne TYLKO gdy: masz zainstalowany inny antywirus (Norton, ESET, Bitdefender), pracujesz w izolowanym środowisku testowym lub potrzebujesz tymczasowej dezaktywacji do instalacji specjalistycznego oprogramowania. Zawsze utrzymuj jakąś formę ochrony antywirusowej. Statystyki Microsoft wskazują, że komputery bez aktywnej ochrony antywirusowej są nawet 5 razy bardziej narażone na infekcję złośliwym oprogramowaniem. Nawet doświadczeni użytkownicy mogą paść ofiarą zaawansowanych ataków wykorzystujących luki zero-day, drive-by downloads czy zainfekowane reklamy (malvertising). Jeśli musisz wyłączyć Defendera, rób to na możliwie najkrótszy czas i unikaj w tym czasie przeglądania internetu oraz otwierania nieznanych plików.