O tym jak ważna jest prywatność nikogo nie trzeba przekonywać. Patenty na prywatność w Internecie są różne od szyfrowanych komunikatorów poprzez szyfrowane poczty aż po pseudo VPNy. Ale nigdy do tej pory nie było kompleksowego rozwiązania sprzętowego.

Rumuńska Firma CryptoDATA wprowadziła na rynek kompleksowe rozwiązane zapewniające sensowny poziom ochrony danych w oparciu o szyfrowanie i sprzętowe klucze.

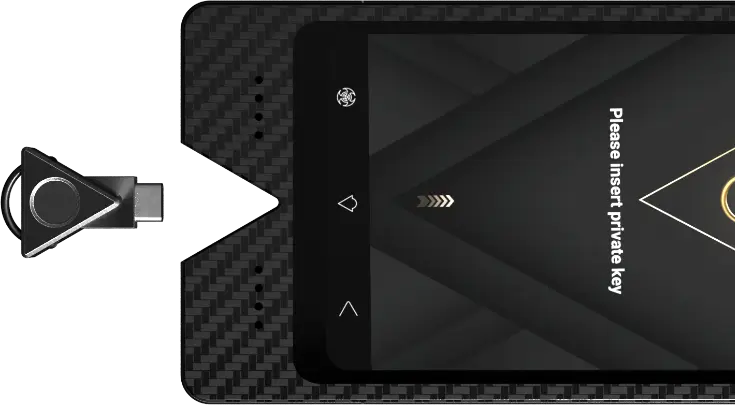

Fizyczne Klucze Szyfryujące

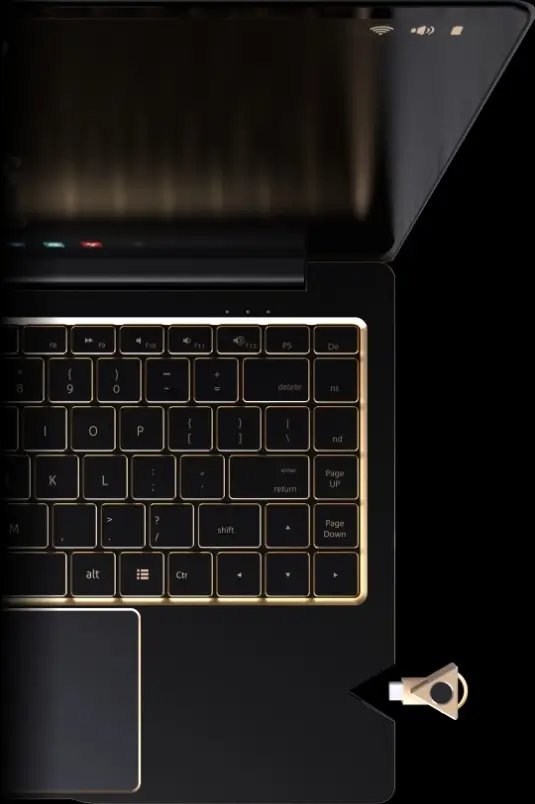

Miejsce na Klucz w laptopie BASM

Omawiany laptop o nazwie BASM ma standardowy nowoczesny, przyjemny dla oka, czarno-złoty wygląd. Na oko wyróżniają go 2 elementy, pierwszy to mały ekran LCD na klapie (idea jest taka że nie odwracamy laptopa aby coś pokazać osobie na przeciwko) oraz trójkątne wcięcie w obudowie na fizyczny klucz szyfrujący.

Parametry nie są wybitne, ale w zupełności wystarczające na dzień dzisiejszy.

Wraz z laptopem dostaje się Zestaw oprogramowania

Całość została skonstruowana w przemyślany sposób , na laptopie mamy 2 systemy operacyjne , 1 standardowy naszego wyboru – do codziennej pracy oraz CryptoDATA OS – szyfrowany system operacyjny .

Szyfrowany OS Zapewnia szyfrowanie za pomocą wspomnianego fizycznego klucza, oraz szyfrowany tymże kluczem komunikator , czat oraz email.

Całość danych w Szyfrowanym OS jest oczywiście zaszyfrowana (fizycznie jest to osobny dysk m2) . Dodatkowo uzyskujemy dostęp do „sprectral storage” szyfrowanej zdecentralizowanej chmury (taki szyfrowany dropbox) . W Pakiecie oczywiście mamy jeszcze portfel na crypto .

Warto jeszcze wspomnieć iż poza laptopem w ofercie są telefony Impulse – również szyfrowane tym samym kluczem fizycznym . (czyli zaszyfrowane dane możemy też na telefonie przeglądać wkładając tam klucz z laptopa) .

Podsumowując Idea Super, wykonanie Poprawne , jak dla mnie jedyny minus który widzę to brak otwartości – nie znalazłem aby ich szyfrowane/ zdecentralizowne rozwiązania pokazywały gdziekolwiek swój kod źródłowy.

Jest to zupełnie nowy pomysł i nowe podejście do tematu bezpieczeństwa, i na tyle innowacyjne i warto się temu przyjrzeć

FAQ: BASM – laptop z fizycznym kluczem szyfrującym

BASM to laptop wyprodukowany przez rumuńską firmę CryptoDATA, zaprojektowany z myślą o maksymalnej ochronie prywatności użytkownika. Wyróżnia się przede wszystkim zastosowaniem fizycznego klucza szyfrującego – zewnętrznego urządzenia hardware'owego niezbędnego do uruchomienia i korzystania z komputera. Bez tego klucza laptop pozostaje całkowicie zaszyfrowany i nieużywalny. BASM oferuje kompleksowe rozwiązanie sprzętowe obejmujące szyfrowanie dysku, bezpieczny system operacyjny oraz sprzętowe mechanizmy ochrony komunikacji. W odróżnieniu od typowych rozwiązań programowych (szyfrowane komunikatory, VPN-y), BASM zapewnia ochronę na poziomie hardware'u, co jest znacznie trudniejsze do obejścia. Laptop posiada również fizyczne przełączniki do wyłączania kamery i mikrofonu, co chroni przed nieautoryzowanym podsłuchem. Jest skierowany do osób i organizacji, dla których bezpieczeństwo danych jest priorytetem – dziennikarzy, prawników, aktywistów, przedsiębiorców czy instytucji rządowych.

Fizyczny klucz szyfrujący w laptopie BASM działa na zasadzie sprzętowego tokena bezpieczeństwa, bez którego uruchomienie systemu i dostęp do danych jest niemożliwy. Klucz zawiera unikalne klucze kryptograficzne niezbędne do odszyfrowania dysku i zalogowania się do systemu. Po włożeniu klucza do portu USB laptop rozpoczyna proces deszyfrowania i uruchamiania systemu operacyjnego. Po wyjęciu klucza sesja może zostać automatycznie zablokowana. Ten mechanizm stanowi implementację uwierzytelniania dwuskładnikowego na poziomie sprzętowym – potrzebny jest zarówno fizyczny klucz (coś co masz), jak i hasło (coś co wiesz). Nawet jeśli laptop zostanie skradziony, bez fizycznego klucza dane na dysku pozostają zaszyfrowane i praktycznie niemożliwe do odczytania. Szyfrowanie sprzętowe jest znacznie bezpieczniejsze od programowego, ponieważ klucze kryptograficzne nie są przechowywane na dysku komputera. CryptoDATA wykorzystuje zaawansowane algorytmy szyfrowania zapewniające ochronę na poziomie wojskowym.

Szyfrowanie sprzętowe przewyższa programowe pod kilkoma kluczowymi względami. Po pierwsze, klucze kryptograficzne są przechowywane w dedykowanym, zabezpieczonym przed manipulacją chipie, a nie w pamięci operacyjnej komputera, gdzie mogłyby być przechwycone przez złośliwe oprogramowanie. Po drugie, proces szyfrowania i deszyfrowania odbywa się na dedykowanym procesorze, co eliminuje ryzyko ataków typu side-channel na główny procesor. Po trzecie, fizyczny klucz szyfrujący jest odporny na ataki zdalne – haker nie może go skopiować ani przechwycić przez Internet. Szyfrowanie programowe (np. VeraCrypt, BitLocker) jest podatne na ataki cold boot, keyloggery i złośliwe oprogramowanie działające na poziomie systemu operacyjnego. Rozwiązania sprzętowe jak te w laptopie BASM zapewniają również integralność procesu rozruchu – system weryfikuje, czy nie został zmodyfikowany przed załadowaniem. Jedyną wadą szyfrowania sprzętowego jest ryzyko fizycznej utraty klucza, dlatego producenci oferują procedury odzyskiwania dostępu.

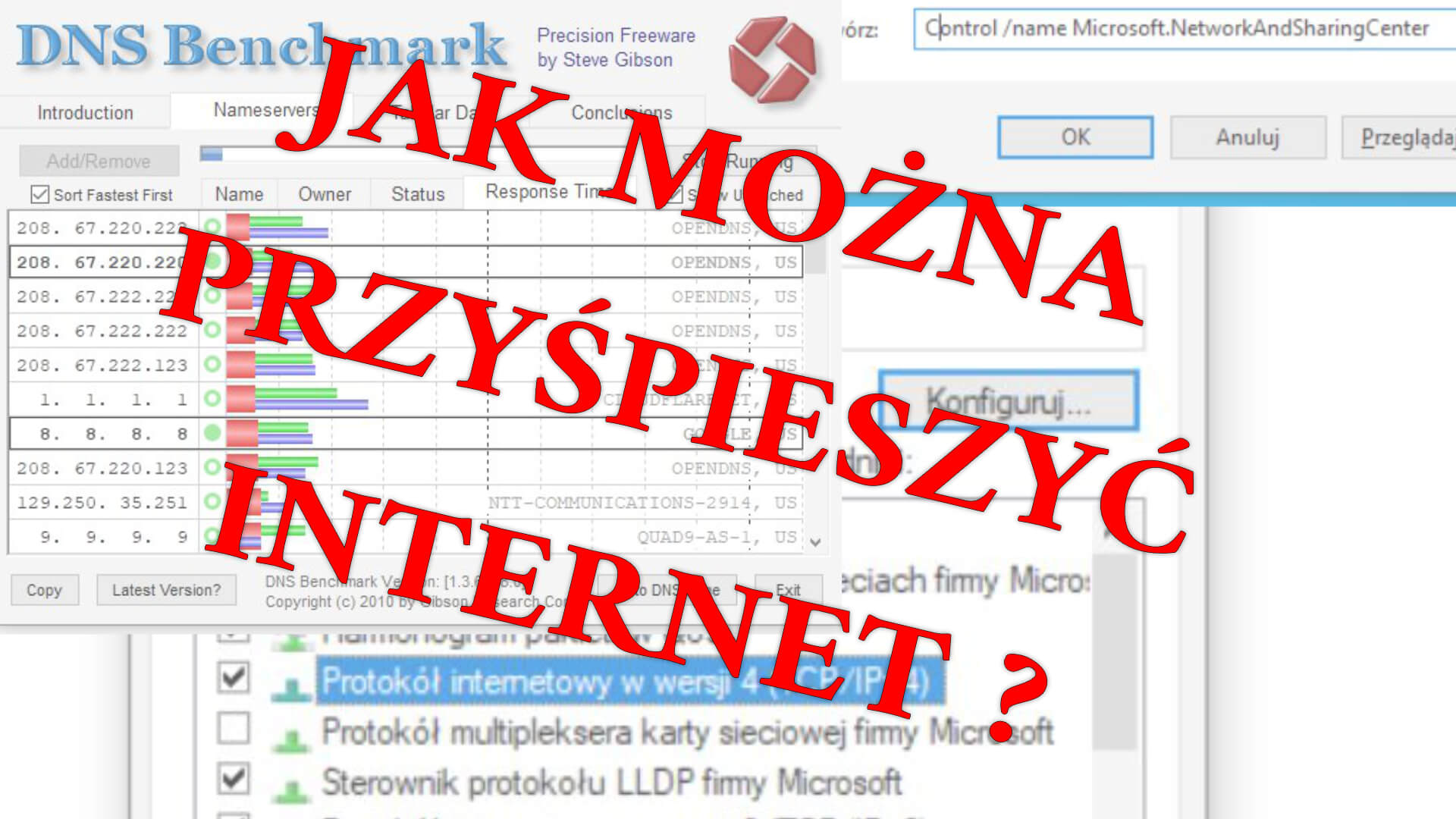

Ochrona prywatności w Internecie wymaga wielopoziomowego podejścia. Podstawą jest korzystanie z szyfrowanych komunikatorów takich jak Signal, który oferuje szyfrowanie end-to-end i nie zbiera metadanych. Dla poczty elektronicznej warto używać szyfrowanych usług jak ProtonMail lub Tutanota. VPN (Virtual Private Network) maskuje adres IP i szyfruje ruch internetowy – polecane są usługi takie jak Mullvad czy ProtonVPN, które nie przechowują logów. Przeglądarka Tor zapewnia anonimowość dzięki wielowarstwowemu szyfrowaniu i routingowi przez wiele serwerów. Na poziomie sprzętowym warto rozważyć dedykowane urządzenia jak laptop BASM z fizycznym kluczem szyfrującym. Menedżer haseł (np. Bitwarden, KeePass) pomaga utrzymać silne, unikalne hasła dla każdego serwisu. Uwierzytelnianie dwuskładnikowe powinno być włączone wszędzie gdzie to możliwe, najlepiej z kluczem sprzętowym FIDO2. Regularne aktualizacje systemu i oprogramowania chronią przed znanymi podatnościami. Ograniczanie udostępnianych danych osobowych w mediach społecznościowych jest również kluczowe.

Uwierzytelnianie dwuskładnikowe (2FA – Two-Factor Authentication) to metoda zabezpieczenia dostępu wymagająca dwóch niezależnych form weryfikacji tożsamości. Pierwszy składnik to zazwyczaj hasło (coś co wiesz), a drugi to kod z aplikacji mobilnej, SMS lub klucz fizyczny (coś co masz). Nawet jeśli hasło zostanie wykradzione, bez drugiego składnika atakujący nie uzyska dostępu do konta. Istnieje kilka typów 2FA różniących się poziomem bezpieczeństwa. Kody SMS są najłatwiejsze w użyciu, ale najmniej bezpieczne ze względu na ataki SIM swapping. Aplikacje generujące kody (Google Authenticator, Authy, Microsoft Authenticator) są znacznie bezpieczniejsze. Klucze sprzętowe FIDO2 (YubiKey, klucz w laptopie BASM) zapewniają najwyższy poziom ochrony, ponieważ są odporne na phishing i ataki zdalne. Warto włączyć 2FA na wszystkich ważnych kontach – poczta e-mail, bankowość, media społecznościowe, usługi chmurowe. Czas potrzebny na dodatkowe uwierzytelnienie to sekundy, a ochrona przed nieautoryzowanym dostępem jest nieporównywalnie lepsza.

Laptop z szyfrowaniem sprzętowym, taki jak BASM od CryptoDATA, jest przeznaczony dla osób i organizacji, dla których bezpieczeństwo danych stanowi absolutny priorytet. Dziennikarze śledczy pracujący z poufnymi źródłami potrzebują pewności, że ich materiały nie wpadną w niepowołane ręce. Prawnicy i kancelarie adwokackie chroniący tajemnicę zawodową i dane klientów. Przedsiębiorcy i menedżerowie przechowujący poufne dane biznesowe, strategie i tajemnice handlowe. Aktywiści i organizacje pozarządowe działające w krajach o ograniczonych swobodach obywatelskich. Instytucje rządowe i wojskowe wymagające najwyższych standardów bezpieczeństwa. Lekarze i placówki medyczne chroniące dane pacjentów zgodnie z RODO. Osoby pracujące zdalnie z dostępem do wrażliwych systemów korporacyjnych. Choć cena takich urządzeń jest wyższa od standardowych laptopów, koszt wycieku danych czy naruszenia prywatności może być wielokrotnie większy. Inwestycja w sprzętowe bezpieczeństwo jest szczególnie uzasadniona, gdy konsekwencje utraty danych mogą być poważne.