Anno domini 2026. Polskie szpitale padają jak domino. Ransomware szyfruje dane, lekarze wracają do długopisu, a przywracanie systemów trwa tygodniami. Ale problem nie leży tam, gdzie myślisz. Problem to backup podłączony do sieci …

Ransomware nie szyfruje tego, czego nie widzi

Zacznijmy od podstaw. Ransomware to program, który szyfruje pliki na dyskach, do których ma dostęp. Klucz do zrozumienia tego zdania: do których ma dostęp.

Jeśli Twój backup leży na udziale sieciowym, na NAS-ie zamontowanym przez SMB, na dysku podpiętym 24/7 do serwera — ransomware zaszyfruje go razem z resztą. Nie dlatego, że jest „sprytny”. Dlatego, że ma do niego ścieżkę sieciową. Dokładnie tak samo, jak Ty otwierasz ten udział w Eksploratorze plików.

I to jest dokładnie to, co dzieje się w większości ataków. Według danych branżowych, 94% ataków ransomware obejmuje próbę zniszczenia kopii zapasowych. Atakujący wiedzą, że backup to jedyna rzecz, która stoi między nimi a okupem. Więc celują w niego jako pierwszy krok.

W przypadku ataków w 2026 — najprawdopodobniej przywracanie systemów trwało tygodniami. Tysiące komputerów do postawienia od zera. Gdyby istniała kopia odłączona od sieci, czas odtworzenia liczyłby się w godzinach, nie tygodniach.

Czym jest backup air-gapped i dlaczego działa

Air-gapped backup to kopia zapasowa, która jest fizycznie odłączona od infrastruktury — nie ma do niej ścieżki sieciowej, nie jest zamontowana jako dysk, nie jest widoczna dla żadnego systemu w sieci. Ransomware nie może zaszyfrować czegoś, do czego nie ma połączenia. Proste.

Jak to wygląda w praktyce? Kilka wariantów od najprostszego do najbardziej zaawansowanego:

Dysk zewnętrzny USB z rotacją

Najprostsza forma air-gap. Dwa lub trzy dyski zewnętrzne USB, podłączane na czas backupu i fizycznie odłączane po zakończeniu. Rotacja codzienna lub tygodniowa — jeden dysk podłączony, reszta w szafie (najlepiej w innym pomieszczeniu lub budynku).

Koszt: 200–500 zł za dysk. Skuteczność: 100% ochrony przed ransomware sieciowym.

Taśmy LTO

Klasyka w większych środowiskach. Taśma po zapisaniu trafia na półkę — fizycznie nie ma połączenia z niczym. LTO-9 to 18 TB na taśmę (45 TB po kompresji). Droższa inwestycja początkowa (napęd LTO-9 to kilkanaście tysięcy złotych), ale koszt nośnika niski i niezawodność ogromna.

Dedykowany serwer backupowy z izolacją sieciową

Serwer backupowy, który łączy się z infrastrukturą produkcyjną tylko w oknie backupowym — przez ściśle kontrolowane reguły firewalla. Poza oknem backupowym: zero połączeń. Bardziej zaawansowane rozwiązanie, wymaga kompetencji sieciowych, ale daje wygodę automatyzacji przy zachowaniu izolacji.

Backup w chmurze z immutability

Usługi takie jak Backblaze B2, Wasabi czy AWS S3 z Object Lock pozwalają ustawić niezmienność (immutability) — zapisane dane nie mogą być nadpisane ani usunięte przez określony czas, nawet jeśli atakujący przejmie klucze dostępowe. To nie jest klasyczny air-gap, ale daje podobny efekt: ransomware nie jest w stanie zniszczyć tych kopii.

Reguła 3-2-1-1-0 — minimum, nie ideał

Branżowy standard to reguła 3-2-1-1-0:

- 3 kopie danych (produkcja + dwie kopie zapasowe)

- 2 różne typy nośników (np. dysk + taśma, dysk + chmura)

- 1 kopia off-site (poza lokalizacją główną)

- 1 kopia air-gapped lub immutable

- 0 błędów przy weryfikacji odtwarzalności

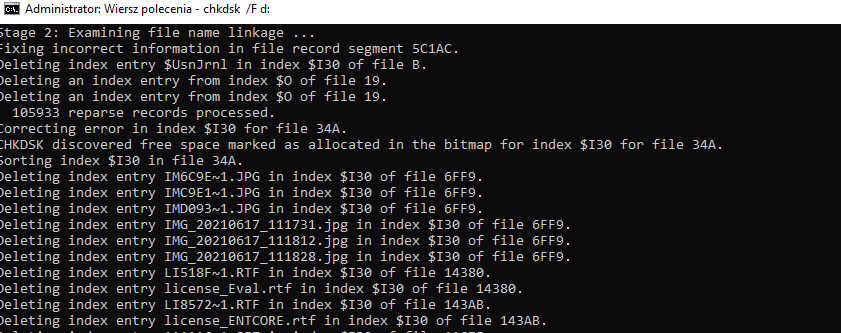

Ten ostatni punkt jest krytyczny i najczęściej pomijany. Backup, którego nigdy nie testowałeś, nie jest backupem. Jest obietnicą, która może się nie spełnić. Testuj odtwarzanie regularnie — minimum raz na kwartał.

Kopia na NAS-ie podłączonym do tej samej sieci co reszta infrastruktury nie spełnia żadnego z tych punktów, poza byciem „drugą kopią”. To nie jest backup — to złudzenie bezpieczeństwa.

Antywirus: dlaczego „jakiś darmowy” nie wystarczy

Druga warstwa, która regularnie zawodzi w atakowanych organizacjach, to ochrona endpointów. Statystyki za 2025 rok mówią jasno:

- 41% udanych ataków na placówki medyczne wynikało ze znanych, ale niezałatanych luk bezpieczeństwa

- 33% ataków wykorzystywało exploity na znane podatności

- 42% placówek nie miało odpowiedniej liczby specjalistów monitorujących systemy

To nie jest historia o superzaawansowanych hakerach. To historia o Windows Server bez aktualizacji od pół roku, o koncie admina z hasłem „admin123″, o antywirusie, którego nikt nie otworzył od dnia instalacji.

Co powinien robić porządny system ochrony endpointów

Profesjonalny antywirus klasy endpoint protection (np. ESET PROTECT, Bitdefender GravityZone, Microsoft Defender for Endpoint) to nie jest „skanowanie plików jak w 2005 roku”. To wielowarstwowy system, który:

- Analiza behawioralna — wykrywa ransomware po zachowaniu (masowe szyfrowanie plików, zmiana rozszerzeń), nawet jeśli sam plik jest zupełnie nowy i nieznany

- Ochrona przed exploitami — blokuje techniki wykorzystywane do przejmowania kontroli nad systemem przez luki w oprogramowaniu

- Sandboxing — podejrzane pliki uruchamiane są w izolowanym środowisku zanim dotrą do użytkownika

- Centralna konsola zarządzania — widoczność na całą infrastrukturę z jednego miejsca, alertowanie, wymuszanie polityk

- EDR (Endpoint Detection & Response) — ciągłe monitorowanie aktywności na endpointach, możliwość retrospektywnego przeszukiwania zdarzeń, izolowanie zainfekowanych maszyn

Ale nawet najlepszy antywirus nie pomoże, jeśli…

- …nikt nie patrzy na alerty. Średni czas wykrycia incydentu w ochronie zdrowia to ponad 200 dni. Dwieście dni, w trakcie których atakujący swobodnie eksplorują sieć.

- …nie ma segmentacji sieci. Jeśli jeden zainfekowany komputer w rejestracji ma dostęp do serwera z bazą pacjentów, to atak na stację roboczą = atak na krytyczne dane.

- …systemy nie są aktualizowane. Exploit na podatność sprzed 6 miesięcy to nie jest „zaawansowany atak”. To odpalenie gotowego narzędzia.

Segmentacja sieci — trzecia warstwa, o której nikt nie mówi

Segmentacja to podział sieci na odizolowane strefy, tak żeby kompromitacja jednego segmentu nie oznaczała kompromitacji całej infrastruktury.

W praktyce: komputer w rejestracji nie powinien mieć dostępu do serwera z backupami. Drukarka sieciowa nie powinna widzieć kontrolera domeny. Sieć Wi-Fi dla gości nie powinna mieć żadnej ścieżki do sieci wewnętrznej.

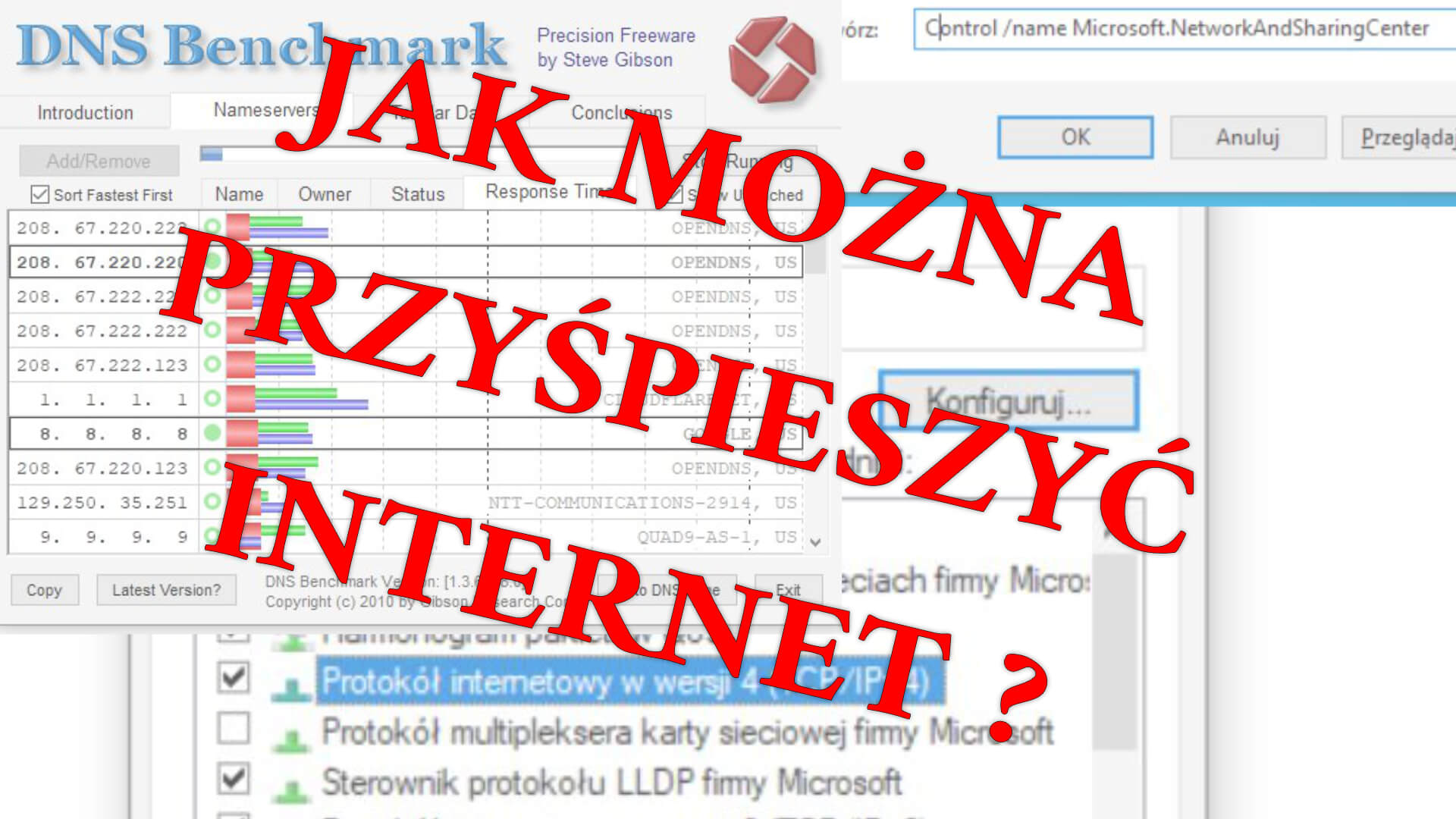

Jak to zrobić tanio? VLAN-y na zarządzalnym switchu i reguły firewalla. Zarządzalny switch to koszt od kilkuset złotych. Konfiguracja VLAN-ów to kwestia kilku godzin dla kompetentnego informatyka.

Segmentacja sprawia, że nawet jeśli ransomware dostanie się do jednej stacji roboczej, jego rozprzestrzenienie się na resztę sieci jest zablokowane lub znacząco utrudnione.

Plan odtwarzania — bo kiedy, nie czy

Disaster Recovery Plan (DRP) to dokument, który odpowiada na jedno pytanie: co robimy, kiedy wszystko padnie?

Nie musi to być 50-stronicowy elaborat. Minimum, które ma sens:

- Lista systemów krytycznych z kolejnością przywracania (co najpierw? Serwer DHCP/DNS? Kontroler domeny? System ERP? Poczta?)

- Lokalizacja backupów — gdzie fizycznie leżą nośniki, kto ma do nich dostęp, jakie są dane logowania

- Procedura odtwarzania krok po kroku dla każdego krytycznego systemu

- Lista kontaktowa — kto dzwoni do kogo, kto ma uprawnienia do podjęcia decyzji

- Regularne testy — minimum raz na kwartał odtwórz coś z backupu. Najlepiej cały system na maszynie testowej

Szpital z DRP przywraca krytyczne usługi w godzinach. Szpital bez DRP wzywa Wojska Obrony Terytorialnej i spędza tygodnie na stawianiu tysiąca komputerów od zera. To nie hipoteza — to dokładnie to, co się wydarzyło w Szczecinie w marcu 2026.

Double extortion — dlaczego prewencja ma znaczenie

Od 2024 roku standardem w atakach ransomware jest podwójne wymuszenie (double extortion): atakujący najpierw kradną dane, potem je szyfrują. Nawet jeśli masz backup i odtworzysz systemy w godzinach, grożą wyciekiem wykradzionych danych.

To jest argument za inwestowaniem w ochronę, nie przeciw. Air-gapped backup chroni przed utratą danych i długim przestojem. Ale przed kradzieżą danych chroni tylko prewencja: porządny antywirus z EDR, segmentacja sieci, szybka detekcja anomalii, monitoring.

Wielowarstwowe podejście (defense in depth):

- Warstwa 1: Prewencja — antywirus, aktualizacje, segmentacja, szkolenia użytkowników

- Warstwa 2: Detekcja — EDR, monitoring, alerty, SIEM

- Warstwa 3: Odtwarzanie — backup air-gapped, DRP, testowane procedury

Żadna warstwa nie jest niezawodna sama w sobie. Ale ich kombinacja sprawia, że atak ransomware staje się incydentem do obsłużenia, a nie katastrofą na tygodnie.

Checklist: co sprawdzić u siebie

Trzy pytania, na które Twój informatyk (lub Ty sam) powinien umieć odpowiedzieć natychmiast:

- Gdzie jest kopia zapasowa odłączona od sieci? Jeśli odpowiedź brzmi „na NAS-ie” albo „na dysku podłączonym do serwera” — nie masz backupu air-gapped. Masz drugą kopię danych, która padnie razem z resztą.

- Jaki system ochrony endpointów jest wdrożony i kto monitoruje alerty? Jeśli odpowiedź brzmi „Windows Defender z domyślnymi ustawieniami” albo „nie wiem” — masz problem. Nie chodzi o markę, chodzi o to, czy ktoś aktywnie zarządza ochroną i reaguje na incydenty.

- Kiedy ostatnio testowaliśmy odtwarzanie z backupu? Jeśli odpowiedź brzmi „nigdy” albo „nie pamiętam” — Twój backup to Schrödingerowska kopia: jednocześnie działa i nie działa, dopóki nie sprawdzisz.

Podsumowanie

Ransomware nie musi oznaczać tygodni przestoju. Trzy rzeczy decydują o tym, czy atak będzie incydentem czy katastrofą:

- Backup odłączony od sieci — bo ransomware nie zaszyfruje tego, czego nie widzi

- Porządny antywirus z aktywnym zarządzaniem — bo większość ataków wykorzystuje znane podatności i banalne wektory

- Przetestowany plan odtwarzania — bo w trakcie kryzysu nie ma czasu na improwizację

Dobrą wiadomością jest to, że zabezpieczenie się nie wymaga milionowego budżetu. Dysk USB z rotacją, profesjonalny antywirus, segmentacja na VLAN-ach, przetestowany plan odtwarzania. To są rzeczy, które kompetentny informatyk wdroży w każdej firmie — od gabinetu lekarskiego po średnie przedsiębiorstwo.

Zrób to zanim będzie za późno.

FAQ: Dlaczego Twój backup jest bezwartościowy, jeśli jest podłączony do sieci

Ransomware to złośliwe oprogramowanie, które szyfruje wszystkie pliki, do których ma dostęp sieciowy. Jeśli Twoja kopia zapasowa znajduje się na udziale sieciowym SMB, dysku NAS zamontowanym na stałe lub dysku podłączonym 24/7 do serwera, ransomware zaszyfruje ją razem z resztą danych. Według statystyk branżowych aż 94% ataków ransomware obejmuje próbę zniszczenia kopii zapasowych, ponieważ atakujący wiedzą, że backup to jedyna rzecz stojąca między nimi a okupem. Dlatego kopia zapasowa podłączona do sieci daje jedynie złudne poczucie bezpieczeństwa — w momencie ataku okazuje się bezwartościowa.

Backup air-gapped to kopia zapasowa, która jest fizycznie odłączona od infrastruktury sieciowej. Nie ma do niej żadnej ścieżki sieciowej, nie jest zamontowana jako dysk i nie jest widoczna dla żadnego systemu w sieci. Zasada działania jest prosta — ransomware nie może zaszyfrować czegoś, do czego nie ma połączenia. W praktyce air-gap można realizować na kilka sposobów: od najprostszego, czyli rotacji dysków zewnętrznych USB, przez taśmy LTO przechowywane poza serwerownią, aż po zaawansowane rozwiązania chmurowe z niezmiennymi snapshotami. Kluczowe jest to, że w momencie ataku przynajmniej jedna kopia danych jest całkowicie odizolowana od zainfekowanej infrastruktury.

W małej firmie najskuteczniejszym i najtańszym rozwiązaniem jest rotacja dysków zewnętrznych USB. Potrzebujesz dwóch lub trzech dysków, które podłączasz na czas wykonywania kopii zapasowej, a po zakończeniu fizycznie odłączasz i chowasz w bezpiecznym miejscu — najlepiej w szafie pancernej lub innym pomieszczeniu. Rotacja powinna być codzienna lub tygodniowa: jeden dysk podłączony podczas backupu, reszta odłączona. Ważne jest też stosowanie zasady 3-2-1: trzy kopie danych, na dwóch różnych nośnikach, z jedną kopią przechowywaną poza siedzibą firmy. Dodatkowym zabezpieczeniem jest konfiguracja backupu typu immutable w chmurze, gdzie przez określony czas nikt — nawet administrator — nie może usunąć ani zmodyfikować kopii.

Bez kopii zapasowej odizolowanej od sieci przywracanie systemów po ataku ransomware może trwać tygodniami, a nawet miesiącami. W przypadku ataków na polskie szpitale w 2026 roku proces odtwarzania obejmował postawienie od zera tysięcy komputerów, reinstalację systemów operacyjnych, aplikacji i przywrócenie konfiguracji. Gdyby istniała kopia air-gapped, czas odtworzenia liczyłby się w godzinach, nie tygodniach. Średni koszt przestoju firmy po ataku ransomware to według raportów branżowych setki tysięcy złotych dziennie — wliczając utratę przychodów, koszty naprawy i straty wizerunkowe. Inwestycja w dysk zewnętrzny za kilkaset złotych w porównaniu z tymi kwotami jest znikoma.

Backup w chmurze może chronić przed ransomware, ale tylko pod warunkiem prawidłowej konfiguracji. Zwykła synchronizacja plików do chmury — jak OneDrive czy Google Drive — nie jest prawdziwym backupem, ponieważ ransomware zaszyfruje pliki lokalne, a synchronizacja nadpisze zdrowe kopie zaszyfrowanymi wersjami. Skuteczny backup chmurowy powinien korzystać z funkcji immutable storage (niezmiennego przechowywania), gdzie przez określony okres retencji nikt nie może usunąć ani zmodyfikować zapisanych danych. Usługi takie jak AWS S3 Object Lock, Azure Immutable Blob Storage czy Backblaze B2 oferują takie możliwości. Warto też włączyć wersjonowanie plików, aby móc przywrócić dane sprzed momentu zaszyfrowania.

Najważniejsze praktyki to stosowanie zasady 3-2-1-1: trzy kopie danych, na dwóch różnych nośnikach, jedna kopia poza siedzibą firmy i jedna kopia air-gapped lub immutable. Backup powinien być automatyczny i działać według harmonogramu — nie można polegać na ręcznym kopiowaniu. Kluczowe jest regularne testowanie odtwarzania danych, bo backup, którego nie da się przywrócić, jest bezwartościowy. Kopie zapasowe powinny być szyfrowane, aby chronić dane w przypadku kradzieży nośnika. Warto też monitorować proces backupu i otrzymywać alerty o błędach. Dla firm z Active Directory szczególnie istotny jest backup System State kontrolerów domeny oraz konfiguracji GPO, bo bez nich odtworzenie środowiska jest znacznie trudniejsze.

Zasada 3-2-1 to sprawdzona strategia tworzenia kopii zapasowych, która mówi, że należy posiadać co najmniej trzy kopie danych, przechowywane na dwóch różnych typach nośników, z jedną kopią przechowywaną poza główną lokalizacją. W rozszerzonej wersji 3-2-1-1 dodaje się wymóg jednej kopii air-gapped lub immutable. Ta zasada jest ważna, bo chroni przed różnymi scenariuszami utraty danych: awaria sprzętu niszczy jedną kopię, ale pozostają dwie inne; pożar w biurze niszczy kopie lokalne, ale kopia offsite pozostaje nienaruszona; ransomware szyfruje wszystko w sieci, ale kopia air-gapped jest bezpieczna. Bez tej strategii pojedyncza awaria lub atak może pozbawić firmę wszystkich danych jednocześnie.

Testowanie backupu powinno odbywać się co najmniej raz w miesiącu dla standardowych danych i co tydzień dla systemów krytycznych. Wiele firm przekonuje się o bezwartościowości swoich kopii zapasowych dopiero w momencie katastrofy — okazuje się, że backup nie działał od tygodni, pliki są uszkodzone lub brakuje kluczowych danych. Test powinien obejmować pełne odtworzenie wybranych danych na osobnym środowisku i weryfikację ich integralności. Warto też przeprowadzać raz na kwartał pełen test disaster recovery — symulację kompletnej utraty infrastruktury i odtworzenia z kopii zapasowej. Dokumentuj wyniki testów, mierz czas odtwarzania (RTO) i sprawdzaj, czy mieści się w wymaganiach biznesowych.